Alat yang sering dibajak, kecuali beberapa yang benar-benar kebal, merupakan fenomena kompleks di dunia digital dan fisik yang mencerminkan dinamika antara inovasi, keamanan, dan aksesibilitas. Dalam realitas saat ini, pembajakan tidak hanya merugikan secara ekonomi tetapi juga membentuk lanskap penggunaan teknologi secara global, menciptakan garis pemisah yang jelas antara apa yang mudah disalin dan apa yang tetap terlindungi.

Dalam dunia digital, pembajakan software dan alat produktivitas masih marak, namun ada juga aplikasi yang relatif aman karena model bisnis atau proteksinya. Nah, berbicara tentang ketahanan dan solusi, proses analisis untuk menemukan Solusi Persamaan 2(2x‑3)+2(3‑x)>0 pun memerlukan ketelitian dan pendekatan sistematis yang kokoh. Prinsip ketelitian serupa inilah yang seharusnya diterapkan dalam melindungi aset digital, agar alat-alat yang sering dibajak, kecuali yang sudah dirancang dengan proteksi berlapis, bisa tetap terjaga integritasnya.

Pembahasan ini akan mengupas mengapa perangkat lunak produktivitas atau film digital begitu rentan, sementara konsol game tertentu atau sistem perangkat keras berteknologi tinggi justru jarang tersentuh pembajakan. Faktor-faktor seperti model bisnis berlangganan, kompleksitas rekayasa balik, dan ketergantungan pada ekosistem tertutup memainkan peran kunci dalam menentukan nasib suatu alat terhadap ancaman duplikasi ilegal.

Pengertian dan Konteks Pembajakan Alat

Dalam percakapan sehari-hari, istilah “pembajakan” sering dikaitkan dengan film atau musik ilegal. Namun, cakupannya jauh lebih luas, mencakup upaya peniruan, duplikasi, atau penggunaan tanpa izin terhadap suatu alat, baik yang bersifat digital maupun fisik. Alat di sini dapat berarti perangkat lunak, perangkat keras, atau bahkan mesin dan sistem khusus. Inti dari pembajakan adalah memanfaatkan nilai dari suatu alat tanpa melalui saluran resmi atau membayar kompensasi yang wajar kepada pembuatnya, yang seringkali melanggar hak kekayaan intelektual.

Alat-alat yang rentan dibajak biasanya memiliki pola tertentu. Mereka seringkali memiliki nilai pasar yang tinggi, permintaan luas, dan hambatan teknis untuk duplikasi yang relatif bisa diatasi. Di dunia digital, perangkat lunak produktivitas dan kreatif, seperti suite office dan software desain, menjadi sasaran empuk. Sementara di ranah fisik, produk konsumen dengan branding kuat seperti parfum mahal atau suku cadang kendaraan bermotor sering kali menjadi target pemalsuan.

Faktor pendorong utamanya kompleks, mulai dari harga resmi yang dianggap tidak terjangkau, kesenjangan ekonomi, hingga persepsi bahwa menyalin sesuatu yang digital adalah hal yang tanpa korban.

Jenis Alat dan Kerentanannya terhadap Pembajakan

Untuk memahami pola ini lebih jelas, kita dapat mengkategorikan berbagai alat berdasarkan bentuk pembajakan yang mereka alami serta dampaknya. Tabel berikut memberikan gambaran komparatif yang ilustratif.

| Jenis Alat | Bentuk Pembajakan Umum | Dampak Utama | Contoh Nyata |

|---|---|---|---|

| Perangkat Lunak Berbayar | Penggunaan kunci lisensi generik, crack, atau patch untuk menghapus proteksi. | Kerugian pendapatan developer, risiko keamanan bagi pengguna (malware terselubung). | Adobe Photoshop, Microsoft Office, video game AAA. |

| Konten Digital | Pembagian file ilegal melalui torrent atau situs streaming tidak resmi. | Erosi model bisnis kreator, pendistribusian karya tanpa royalti. | Film, serial TV, ebook, musik. |

| Produk Konsumen Mewah | Pemalsuan fisik dengan bahan lebih murah dan penjualan dengan branding asli. | Merusak reputasi merek, membahayakan konsumen (misal: kosmetik palsu). | Tas tangan merek ternama, parfum, kacamata hitam. |

| Suku Cadang & Komponen | Produksi komponen tiruan yang dijual sebagai orisinal atau kompatibel tanpa lisensi. | Risiko kegagalan fungsi dan keselamatan, kerugian bagi produsen OEM. | Filter oli, rem mobil, chip elektronik, cartridge printer. |

Kategori Alat yang Kebal terhadap Pembajakan

Lalu, bagaimana dengan alat yang “kecuali” atau jarang dibajak? Kelompok ini justru menarik karena menunjukkan bahwa pembajakan bukanlah hukum alam yang tak terelakkan. Alat-alat ini memiliki karakteristik intrinsik atau dilindungi oleh mekanisme ekstrinsik yang membuat upaya pembajakan menjadi tidak praktis, tidak ekonomis, atau bahkan mustahil. Ketahanan ini biasanya bukan kebetulan, melainkan hasil desain yang disengaja, baik dari sisi teknologi, model bisnis, maupun ekosistem yang dibangun.

Karakteristik utama yang membuat suatu alat kebal antara lain ketergantungan mutlak pada infrastruktur pusat yang terautentikasi, kompleksitas fisik yang ekstrem sehingga biaya replikasi melebihi manfaatnya, atau nilai yang justru terletak pada layanan berkelanjutan yang tidak dapat dipisahkan dari alat tersebut. Sistem keamanan lapis banyak, mulai dari enkripsi perangkat keras, chip kepercayaan (Trusted Platform Module), hingga verifikasi daring real-time, berperan sebagai penjaga gerbang yang efektif.

Mekanisme Proteksi dan Contoh Alat

Mekanisme proteksi bekerja dengan cara mengintegrasikan perlindungan ke dalam inti fungsi alat. Misalnya, sebuah mesin industri berat mungkin memiliki sensor yang hanya berkomunikasi dengan software kontrol dari pabrikan yang sama, yang selalu memverifikasi lisensi melalui server. Tanpa “jabat tangan” digital yang sah ini, mesin mungkin hanya berfungsi sebagian atau sama sekali tidak. Berikut adalah contoh alat dari berbagai bidang yang termasuk dalam kategori tahan bajak.

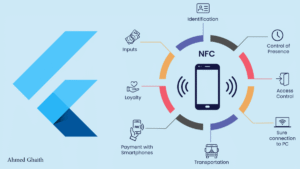

- Smartphone Modern (iOS/Android Tertentu): Sistem seperti Apple’s iOS dan perangkat kerasnya dirancang dengan arsitektur keamanan terintegrasi. Chip khusus seperti Secure Enclave menyimpan data biometrik dan kunci enkripsi secara terisolasi. Memodifikasi sistem operasi inti (jailbreak/root) semakin sulit dan sering merusak fungsi keamanan serta layanan vital seperti Apple Pay atau SafetyNet.

- Konsol Game Generasi Terbaru: Konsol seperti PlayStation 5 atau Xbox Series X menggunakan sistem keamanan yang kompleks, mencakup enkripsi perangkat keras dan verifikasi firmware. Pembajakan untuk menjalankan game ilegal membutuhkan eksploitasi kerentanan yang langka, dan begitu ditemukan, biasanya ditambal melalui pembaruan sistem wajib daring.

- Perangkat Lunak Berbasis Layanan (SaaS): Software seperti Google Workspace atau Figma hampir mustahil dibajak karena intinya berjalan di server penyedia. Pengguna membayar untuk akses dan fitur yang terus diperbarui. “Membajak” software ini setara dengan mencuri akses ke akun individu, yang skalanya tidak menguntungkan bagi pembajak.

- Mesin Industri dan Medis Presisi Tinggi: Alat seperti printer 3D industri berpresisi mikron atau mesin MRI. Pembajakan fisik sangat sulit karena memerlukan rekayasa balik yang mahal dan keahlian tingkat tinggi. Nilainya juga terletak pada kalibrasi, software kontrol, dan dukungan pabrikan yang tidak bisa diduplikasi.

- Kriptokey Perangkat Keras (Hardware Security Key): Alat seperti YubiKey. Fungsinya bergantung pada sertifikat kriptografi unik yang diembedded dalam chip aman. Menyalin fisik perangkatnya tidak ada gunanya tanpa kemampuan menyalin data kriptografi di dalamnya, yang secara desain dibuat tidak mungkin untuk diekstraksi.

Analisis Perbandingan: Rentan vs. Tahan: Alat Yang Sering Dibajak, Kecuali

Memetakan perbedaan mendasar antara alat yang rentan dan tahan bajak memberikan wawasan strategis, baik bagi konsumen maupun pengembang. Perbandingan ini tidak hanya tentang teknologi, tetapi juga tentang nilai ekonomi, pola konsumsi, dan strategi bisnis. Alat yang mudah direplikasi ilegal seringkali merupakan produk yang berdiri sendiri (standalone), sementara yang tahan bajak biasanya adalah bagian dari sistem atau ekosistem yang lebih besar.

Aspek kunci seperti kompleksitas replikasi menjadi pembeda utama. Membuat crack untuk sebuah software mungkin hanya butuh keahlian programming dari seorang individu, tetapi mereplikasi chip silikon dengan arsitektur keamanan khusus membutuhkan pabrik semikonduktor bernilai miliaran dolar. Demikian pula, kontrol akses melalui verifikasi server terus-menerus mengalihkan titik kerentanan dari alat klien (yang bisa dimodifikasi) ke infrastruktur pusat yang jauh lebih terlindungi.

Faktor Penentu Kerentanan dan Ketahanan

| Aspek Pembanding | Alat yang Sering Dibajak | Alat yang Kecuali/Tahan Bajak | Contoh Konkret |

|---|---|---|---|

| Kompleksitas Replikasi | Rendah hingga menengah. Sering berupa salinan data digital atau rekayasa balik desain yang telah ada. | Sangat tinggi. Melibatkan teknologi proprietary, material khusus, atau integrasi sistem yang rumit. | Membuat DVD bajakan vs. Membuat chip M1 Apple. |

| Nilai Pasar & Model Bisnis | Nilai tercatat dalam produk fisik atau lisensi sekali bayar. Pembajak menawarkan alternatif murah dari produk yang sama. | Nilai tersebar dalam layanan berlangganan, pembaruan, ekosistem, atau dukungan. Produk fisik mungkin hanya sebuah akses. | Microsoft Office 2019 (lisensi perpetual) vs. Microsoft 365 (berlangganan). |

| Kontrol Akses & Otentikasi | Proteksi lokal (serial number, keyfile) yang dapat diputus atau dipalsukan. | Otentikasi berlapis dengan komponen perangkat keras aman dan verifikasi server berkala. | Game single-player dengan DRM offline vs. Game online seperti MMORPG. |

| Ketergantungan pada Layanan Eksternal | Minimal. Alat dapat berfungsi penuh secara offline setelah “dibajak”. | Mutu. Fungsi inti bergantung pada koneksi ke server untuk validasi, data, atau pemrosesan. | Software desain offline vs. Software AI generative yang prosesnya di cloud. |

Pergeseran dari kepemilikan (ownership) ke akses (access) adalah strategi fundamental dalam memerangi pembajakan. Ketika nilai utama sebuah produk tidak lagi berada pada kode biner yang bisa disalin, tetapi pada layanan, komunitas, dan pengalaman yang dikurasi yang diberikan secara terus-menerus, maka insentif dan kemudahan untuk membajak menjadi jauh berkurang. Ini adalah perubahan paradigma dari menjual ‘barang’ menjadi menjual ‘keanggotaan’ dalam sebuah ekosistem.

Studi Kasus dan Contoh Spesifik

Menganalisis contoh spesifik memberikan kejelasan praktis dari teori yang telah dibahas. Dua studi kasus yang kontras ini—satu dari dunia software dan satu dari hardware—mengilustrasikan mengapa satu pihak terus berjuang melawan pembajakan sementara pihak lain relatif aman.

Pembajakan software memang marak, namun ada alat yang relatif jarang dibajak: perangkat keras fisik. Untuk memahami mengapa, perlu melihat peran spesifik setiap komponen. Analisis mendalam mengenai Perbedaan Perangkat Keras Masukan, Pemroses, dan Keluaran mengungkap bahwa perangkat masukan dan keluaran lebih mudah direplikasi secara ilegal, sementara unit pemroses inti seperti CPU memiliki kompleksitas dan proteksi yang membuatnya bukan target utama pembajakan konvensional.

Kasus pertama adalah Adobe Photoshop, yang mungkin merupakan ikon software yang “sering dibajak”. Sebaliknya, printer 3D resin profesional seperti Formlabs Form 3 merepresentasikan alat hardware yang kompleks, di mana pembajakan skala penuh hampir tidak terdengar. Perbedaan nasib kedua alat ini berakar pada bagaimana mereka didistribusikan, digunakan, dan dilindungi.

Adobe Photoshop: Raja yang Sering Dibajak

- Photoshop selama puluhan tahun dijual sebagai paket software sekali bayar dengan harga tinggi, menjadikannya target ideal bagi pengguna individu dan kreator amatir yang tidak mampu membeli lisensi resmi.

- Proteksinya yang mengandalkan aktivasi serial number dan validasi offline relatif mudah dipatahkan oleh kelompok cracking, yang kemudian menyebarkan patch atau keygen ke publik.

- Adobe secara fundamental mengubah pendekatan ini dengan beralih ke model berlangganan Adobe Creative Cloud. Meski pembajakan versi standalone masih ada, nilai kini terletak pada akses ke pembaruan fitur, aset cloud, dan integrasi layanan lainnya. Membajak akses berlangganan yang membutuhkan login terus-menerus jauh lebih sulit dan kurang menarik.

Printer 3D Formlabs Form 3: Kompleksitas yang Melindungi, Alat yang sering dibajak, kecuali

- Printer ini menggunakan teknologi stereolithography (SLA) berbasis resin yang presisi. Pembajakan penuh berarti mereplikasi bukan hanya mesin fisiknya, tetapi juga software pengiris (slicer) yang canggih, kartrid resin dengan chip yang mencegah penggunaan isi ulang pihak ketiga, dan sistem perawatan otomatis.

- Prosedur proteksinya bersifat sistemik. Printer dirancang untuk bekerja optimal dengan resin dan tank resin asli Formlabs. Chip pada kartrid resin berkomunikasi dengan printer, melacak penggunaan, dan mencegah mesin beroperasi dengan material tidak resmi. Software pengiris juga diperlukan untuk menyiapkan model, dan meskipun ada alternatif pihak ketiga, integrasi terbaik hanya didapatkan dengan software resmi.

- Skenario pembajakan mungkin dengan memodifikasi chip atau membuat resin kompatibel, tetapi ini dilakukan oleh pengguna tingkat lanjut untuk menghemat biaya material, bukan untuk memproduksi dan menjual printer tiruan secara massal. Biaya rekayasa balik, risiko merusak mesin mahal, dan hilangnya dukungan teknis membuat upaya pembajakan skala penuh tidak ekonomis.

Implikasi dan Dampak di Berbagai Sektor

Pola “sering dibajak” versus “kecuali” ini bukan hanya persoalan teknis atau hukum semata, tetapi memiliki dampak riil yang merambat ke berbagai sektor ekonomi, pola inovasi, dan bahkan perilaku konsumen. Sektor yang bergantung pada penjualan produk sekali pakai atau lisensi perpetual, seperti industri kreatif software konvensional dan fashion mewah, paling merasakan tekanan dari pembajakan. Sementara itu, sektor yang telah bertransisi ke model berbasis layanan, ekosistem tertutup, atau yang membutuhkan kompleksitas teknik tinggi, menemukan posisi yang lebih aman.

Dampak ekonomi dari pembajakan yang merajalela jelas merugikan, berupa hilangnya pendapatan yang seharusnya dapat diinvestasikan kembali ke dalam penelitian dan pengembangan. Namun, ketahanan yang berlebihan melalui penguncian ekosistem (vendor lock-in) juga bisa menghambat adopsi pengguna dan inovasi dari pihak ketiga. Keseimbangan antara perlindungan dan keterbukaan menjadi tantangan etis dan bisnis yang penting.

Dampak pada Inovasi dan Adopsi Teknologi

Source: kombi.id

Di satu sisi, ketahanan terhadap pembajakan memberi kepastian bagi perusahaan untuk berinvestasi dalam pengembangan teknologi berisiko tinggi dan mahal, seperti chip khusus atau mesin medis. Mereka yakin bahwa investasinya dapat dilindungi. Di sisi lain, dalam konteks seperti software edukasi atau alat produktivitas untuk pasar berkembang, harga yang tinggi dan proteksi ketat justru dapat memperlebar kesenjangan digital. Pembajakan, meski ilegal, terkadang menjadi jalan pintas yang memungkinkan akses dan pembelajaran, yang kemudian dapat menciptakan basis pengguna loyal yang mungkin beralih ke produk legal di masa depan ketika kondisi ekonomi membaik.

Sebuah laporan dari Business Software Alliance (BSA) beberapa tahun lalu memperkirakan kerugian global akibat pembajakan software mencapai miliaran dolar setiap tahunnya. Namun, ekonom seperti Kal Raustiala dan Christopher Sprigman dalam buku “The Knockoff Economy” berargumen bahwa dalam industri tertentu seperti fashion, siklus pembajakan yang cepat justru mendorong inovasi dengan memaksa desainer untuk terus menciptakan tren baru, karena desain lama dengan cepat ditiru. Ini menunjukkan bahwa hubungan antara pembajakan dan inovasi tidak selalu hitam putih, tetapi sangat kontekstual tergantung sektornya.

Sektor yang paling terpengaruh secara diametral adalah industri konten kreatif (film, musik, game) dan software di satu sisi, serta industri teknologi tinggi dan layanan cloud di sisi lain. Yang pertama terus beradaptasi dengan model distribusi baru seperti streaming legal yang nyaman dan terjangkau untuk mengalahkan pembajakan. Yang kedua membangun ketahanan sejak dari desain, membuat produk mereka tidak menarik atau tidak mungkin untuk dibajak secara berarti.

Masa depan akan didominasi oleh paradigma di mana nilai tidak lagi terkunci pada sebuah “alat” tunggal, tetapi pada pengalaman, layanan, dan ekosistem yang mengelilinginya.

Pembajakan software atau alat digital memang masih marak terjadi, namun beberapa platform berhasil menjaga integritasnya dengan model bisnis yang tepat. Untuk mengatasi masalah kelangkaan atau keterbatasan sumber daya dalam konteks yang lebih luas, simak strateginya di Masih Sedikit Lagi: Cara Mengatasinya. Prinsip serupa tentang nilai dan akses yang adil inilah yang pada akhirnya melindungi sebuah alat dari praktik pembajakan.

Terakhir

Dari uraian yang telah dibahas, menjadi jelas bahwa kerentanan suatu alat terhadap pembajakan bukanlah suatu kebetulan, melainkan hasil dari interaksi desain, nilai ekonomi, dan mekanisme proteksi. Alat-alat yang “kecuali” justru mengajarkan bahwa investasi pada keamanan terdalam dan penciptaan nilai yang unik dapat membentuk pertahanan paling efektif. Pada akhirnya, pola pembajakan versus kekebalan ini tidak hanya memetakan risiko bisnis, tetapi juga menjadi cermin bagi masa depan inovasi, di mana keberlanjutan dan akses harus menemukan titik keseimbangan yang baru.

Jawaban untuk Pertanyaan Umum

Apakah alat yang tidak pernah dibajak berarti harganya pasti mahal?

Tidak selalu. Harga adalah salah satu faktor, tetapi kompleksitas teknis dan ketergantungan pada layanan khusus (seperti server pusat) sering menjadi penghalang yang lebih efektif daripada harga semata.

Bisakah pembajakan software dicegah 100% dengan teknologi saat ini?

Sangat sulit. Teknologi proteksi terus berkembang, tetapi upaya pembajakan juga semakin canggih. Strategi yang lebih efektif adalah kombinasi proteksi teknis, model bisnis yang adaptif (seperti SaaS), dan penegakan hukum.

Mengapa alat medis tertentu jarang dibajak?

Alat medis biasanya memiliki standar regulasi yang sangat ketat, kompleksitas hardware dan software yang tinggi, serta memerlukan dukungan dan kalibrasi resmi. Membajaknya tidak hanya sulit tetapi juga berisiko tinggi secara hukum dan keselamatan.

Apakah ada alat yang sengaja didesain agar mudah dibajak?

Tidak secara sengaja, namun beberapa pengembang memilih fokus pada adopsi pasar yang luas dengan proteksi minimal, mengandalkan konversi pengguna bajakan menjadi pelanggan berbayar di kemudian hari atau monetisasi melalui layanan lain.